랜섬웨어는 공격자(해커, 범죄자)들이 현재에도 가장 수익률이 좋은 악성코드로 피해자(기업, 일반인)들에게 금전적인 피해를 일으키는 주범입니다. 일반 사용자들도 랜섬웨어에 PC가 감염되면, PC에 저장된 파일들이 암호화되어 돈을 지불하지 않으면 저장된 파일을 복구할 수 없습니다. 또한 원격조정을 통해 2차 피해를 입을 수 있으니, 주의가 필요합니다.

1. 랜섬웨어에 왜 걸리는지?

2. 걸리면 어떻게 되는지?

3. 예방법은 무엇이 있는지?

Hot 소식

"과제로 램섬웨어 제출한 대학생 퇴학되나"

커뮤니티에서 난리 난 중앙대의 랜섬웨어 파일 발송 사건, 조작 여부 논란

중앙대학교에서 최근 한 학생이 기말고사 과제를 교수에게 이메일로 제출하는 과정에서 과제 파일 안에 랜섬웨어 파일을 넣어뒀고, 해당 교수의 컴퓨터 파일이 모두 암호화됐다는 글이 인터넷

www.boannews.com

장난으로도 하지말자

(업데이트) - 위기사는 ”주작“이라고 합니다.

랜섬웨어란?

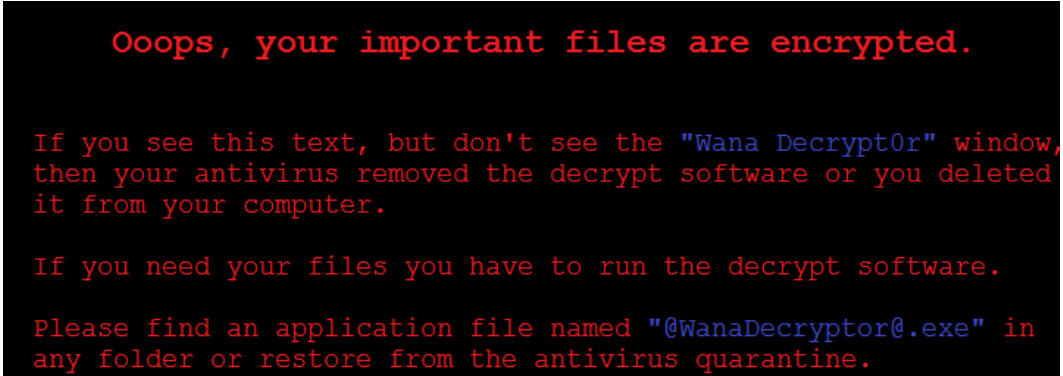

랜섬웨어는 PC를 감염시킨 이후 접근을 제한하고 일종의 몸값을 요구하는 악성 소프트웨어의 한 종류입니다. 사용자 PC의 문서 등 파일을 암호화해 열지 못하도록 만든 후 돈을 보내주면 해독해 주겠다는 식으로 금품을 갈취하는 악의적 프로그램으로 몸값을 뜻하는 Ransom과 Software를 더한 합성어입니다.

Ransom(몸값) + Software(소프트웨어) 의 합성어

파일을 암호화해 열지 못하도록 만든 후 돈을 보내주면 해독해 주겠다는 식으로 금품을 갈취하는 악의적 프로그램

1989년 최초의 랜섬웨어가 러시아에서 처음 시작되었고, 국내에는 2015년 크립토락커(Cryptolocker) 한글버전이 유포되면서 본격적으로 사회문제로 심화되었습니다.

랜섬웨어 감염 경로

랜섬웨어가 감염되는 경로는 사용자가 자주 이용하는 웹사이트, 이메일, 네트워크에서 유포가 되며 감염되는 이유는 SW 취약점이 있다면 PC의 권한 상승을 통해 실행되게 되고, 또한 사용자가 의심스러운 링크를 클릭해 보거나 파일(한글, 워드, 파워포인트, 이메일 등)을 실행하면서 감염이 되게 됩니다.

랜섬웨어 감염증상

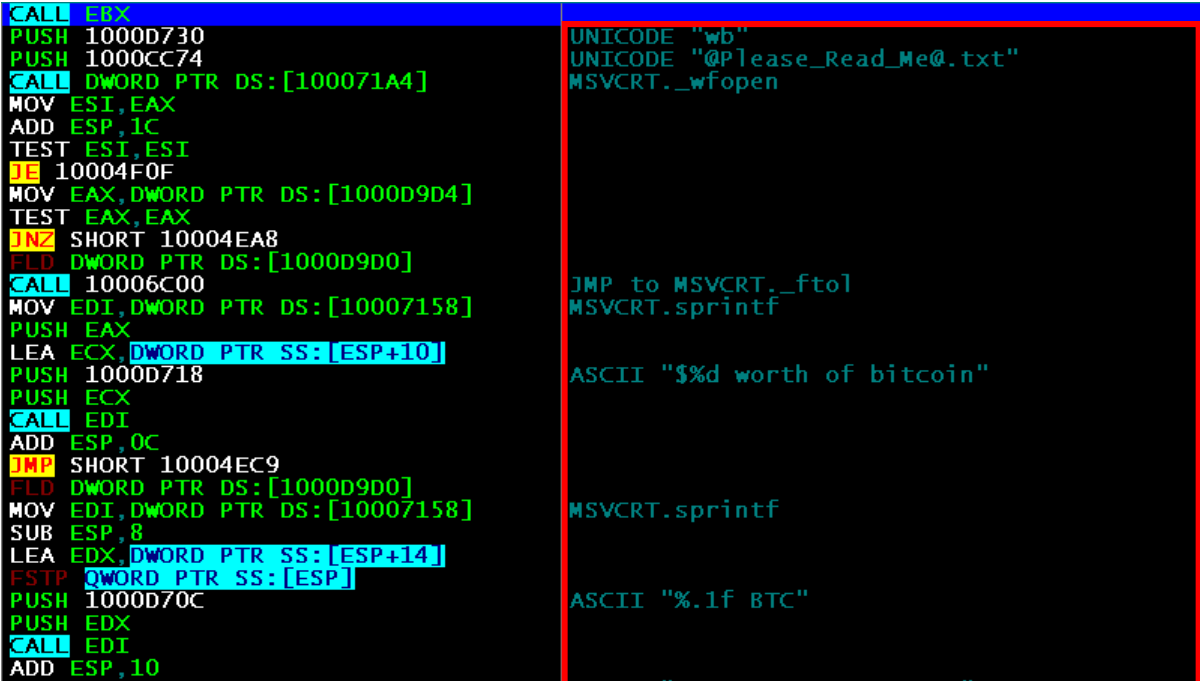

감염증상으로는 파일 암호화(문서, 이미지, 서버파일, DB 등), 화면 잠금(PC 또는 스마트폰 잠금), 부트영역 암호화(PC 재부팅 불가) 증상이 나타납니다. 만약 개인 및 기업의 중요한 파일을 암호화한 후 파일 복구를 빌미로 비트코인 등으로 파일의 몸값을 요구하는데, 익명성이 보장된 가상통화(비트코인, 이더리움 등)와 토르(Tor) 네트워크를 이용하여 몸값을 요구하고 있어 사실상 추적이 매우 어렵습니다.

최근 국내외 전파된 랜섬웨어 사례

- 2017년 5월 전 세계 강타한 워너크라이(WannaCry)는 영국 국립 의료기관, 러시아 내무부, 스페인 통신업체 및 중국 출입국관리소 등 전 세계 150개국에 30만 대 PC를 감염시켰습니다.

- 2017년 6월 국내 호스팅사를 타깃으로 한 에레버스(Erebus)는 호스팅 업체('인터넷나야나') 내부 서버를 해킹한 후 랜섬웨어를 감염시켜 150여대 서버(5,000여개 홈페이지)에서 피해가 발생한 사례입니다.

- 2017년 6월 우크라이나 정부를 타겟으로한 페트야(Petya)는 우크라이나 정부에서 주로 사용하는 회계 SW 메독(Medoc)의 업데이트 서버를 해킹하고 이를 통해서 전파시켰습니다.

- 2017년 10월 한국을 타깃으로 한 올크라이(AllCry)는 해킹을 통해 랜섬웨어가 삽입된 국내 웹하드 설치파일 등을 통해 올크라이 악성코드를 유포하였는데, 국내 1,600개 PC에 감염을 시켰습니다.

- 2018년 4월 이메일 내 첨부파일을 통한 갠드크랩(GandGrab)은 국문으로 이력서 및 저작권 위반 소장 등으로 위장하여 국내 불특정 다수에게 갠드크랩 랜섬웨어를 유포하였는데, 공정거래위원회나 전자상거래 위반행위 조사내용으로 가장하여 유포되었다는 게 특징이고, 국내 이용자들이 바로 확인하도록 사회공학적인 방법을 통해 유도하여 감염되게 하였다는 게 특징입니다.

- 2019년 3월 AD(Active Directory) 취약점을 이용한 클롭(Clop)은 대만의 유명 컴퓨터 제조사의 소프트웨어 펌웨어 업데이트 서버를 해킹하고, 이 서버의 업데이트 파일로 위장해서 악성코드가 업로드되어 피해가 발생한 사례입니다.

- 2020년 1월 VPN 취약점을 악용한 레빌(Revil)은 영국 여행 환전업체가 VPN 취약점을 통해 Revil 랜섬웨어 공격을 받아 서비스를 일시적으로 정만 중단된 사례로 보안패치가 개발되었지만, 고객사에 패치가 진행되지 않아 치명적인 피해가 발생한 사례입니다.

- 2021년 5월 미국 송유관 업체 대상 다크사이드는 5일간 송유관 가동 전면 중단되는 피해가 발생했고, 탈취한 정보를 공개하겠다고 협박해서 440만 달러 상당의 몸값을 지불하고 시스템을 복구한 피해 사례입니다.

- 2022년 2월 스위스 항공 서비스 기업 대상 블랙캣(BlackCat)은 스위스의 항공기업 대상으로 BlackCat 랜섬웨어 공격으로 인해 시스템을 마비시켰고, 22편의 항공편이 지연된 사례입니다.

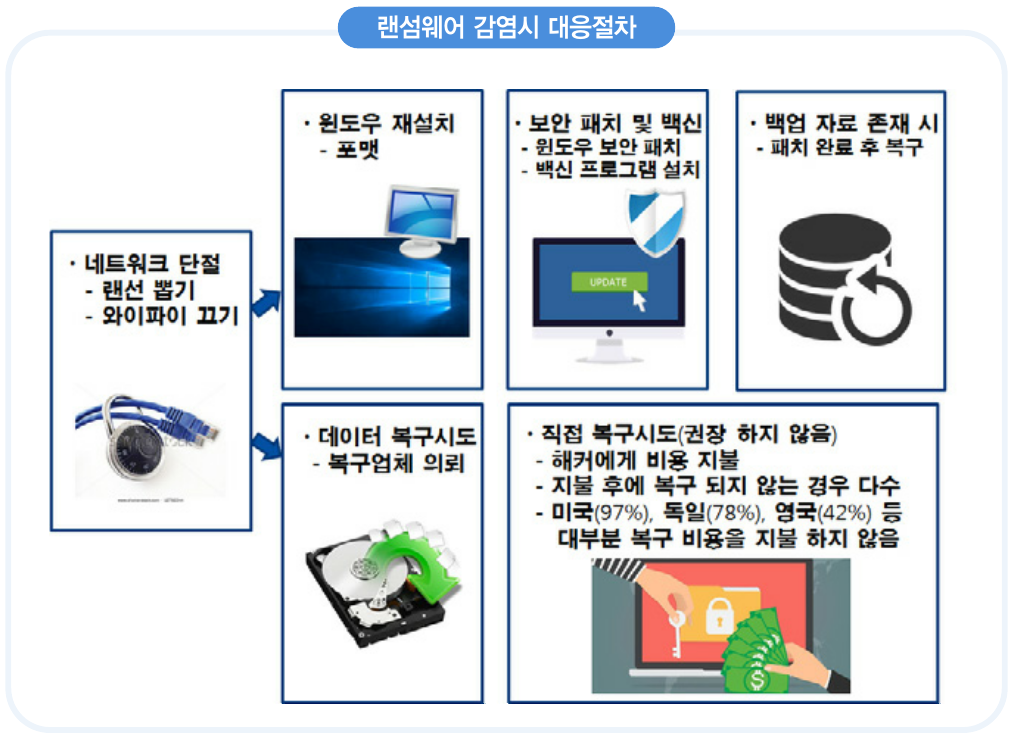

랜섬웨어 예방 및 대응

- 중요한 자료는 별도 매체에 정기적으로 백업

- 출처가 불분명한 이메일과 메시지 등의 URL 링크는 실행하지 않음

- 신뢰할 수 없는 사이트 등에서 파일 다운로드 및 실행 주의

- 모든 소프트웨어는 최신 버전으로 업데이트

- 최신 버전의 백신을 설치하고 실시간 감시를 실행

랜섬웨어 신고하기

- 신고를 하기 전 감염 알림 창과 암호화된 파일이 생성되니 화면을 캡처하고 저장

- 신고기관(한국인터넷진흥원, KISA)에 해당 사항을 신고하고 남겨놓은 증거물(캡처 파일)을 제출

* 한국인터넷진흥원(118), 경찰청(112) * 등으로 연락하시면 됩니다.

STOP 랜섬웨어 대국민 안내 페이지

랜섬웨어를 소개하고 랜섬웨어 피해 예방 및 복구방법 원클릭으로 확인하고 바로 신고까지 가능하도록 안내하는 웹

KISA 보호나라&KrCERT/CC

KISA 보호나라&KrCERT/CC

www.boho.or.kr

자료 출처

랜섬웨어 대응 가이드라인(KISA)

4줄 평

1. 랜섬웨어는 사회악

2. 중요한 자료는 별도 매체로 정기적으로 백업

3. 모든 소프트웨어는 최신 버전으로 업데이트하고, 최신 버전의 백신 설치

4. 출처가 불분명한 이메일과 메시지 URL 링크는 클릭하지 않음

'일상 > Hot 소식' 카테고리의 다른 글

| 이장우, 소스 훔치고ㅋ 스쿠터 까지 (86) | 2023.12.23 |

|---|---|

| [날씨] 갑자기 추워지거나, 더워지는 이유? (114) | 2023.12.18 |

| 누누티비 시즌 2 공짜 못본다 (111) | 2023.12.15 |

| 사이먼 시넥, MZ 세대의 문제점 (119) | 2023.12.11 |

| 머라이캐리(Mariah Carey)제치고 1위 가수? (149) | 2023.12.06 |